Depuis quelques mois, notre rapport au numérique s’est intensifié, autant dans la sphère personnelle que professionnelle. Des plateformes d’achats en ligne aux services gouvernementaux, en passant par les médias sociaux, nous gérons au quotidien nombre de comptes, profils et avatars qui nous permettent d’accéder à tous ces services en ligne qui proposent de simplifier notre vie. Cependant, devant cette multitude de portails, plusieurs expriment le sentiment d’être dépassés par les différents identifiants et mots de passe à retenir.

Adoptons-nous des réflexes cybersécuritaires dans toutes nos actions en ligne ? Dans le vif du quotidien, la tentation d’y aller « vite fait » est parfois forte, mais comporte aussi des dangers bien réels.

S’identifier

Prenons une facette de la cybersécurité qui nous interpelle tous : les mots de passe en ligne.

Un mot de passe est une série de caractères (lettres, chiffres et symboles) utilisés comme moyen d’authentification pour prouver son identité. Autrefois utilisé par les militaires et les espions pour que des groupes puissent se reconnaître en cas de visibilité faible ou nulle, le terme « mot de passe » a aussi plus largement fait partie de la littérature. Qui ne connaît pas le mot de passe légendaire tiré du conte des Mille et une Nuits Ali Baba et les Quarante Voleurs ?

« Sésame, ouvre-toi ! »

De nos jours, avec la multiplication des services en ligne, les mots de passe sont intégrés un peu partout dans la vie courante.

Mais votre mot de passe, celui utilisé pour se connecter à votre compte courriel, au VPN de votre organisation, ou encore pour accéder à votre compte bancaire, quelle est sa vulnérabilité face aux cyberpirates ? L’actualité des dernières années nous l’a démontré souvent avec éloquence : les spécialistes des techniques informatiques malveillantes se multiplient et subtilisent des quantité de données sensibles, à commencer par les mots de passe.

Les dangers de la simplicité

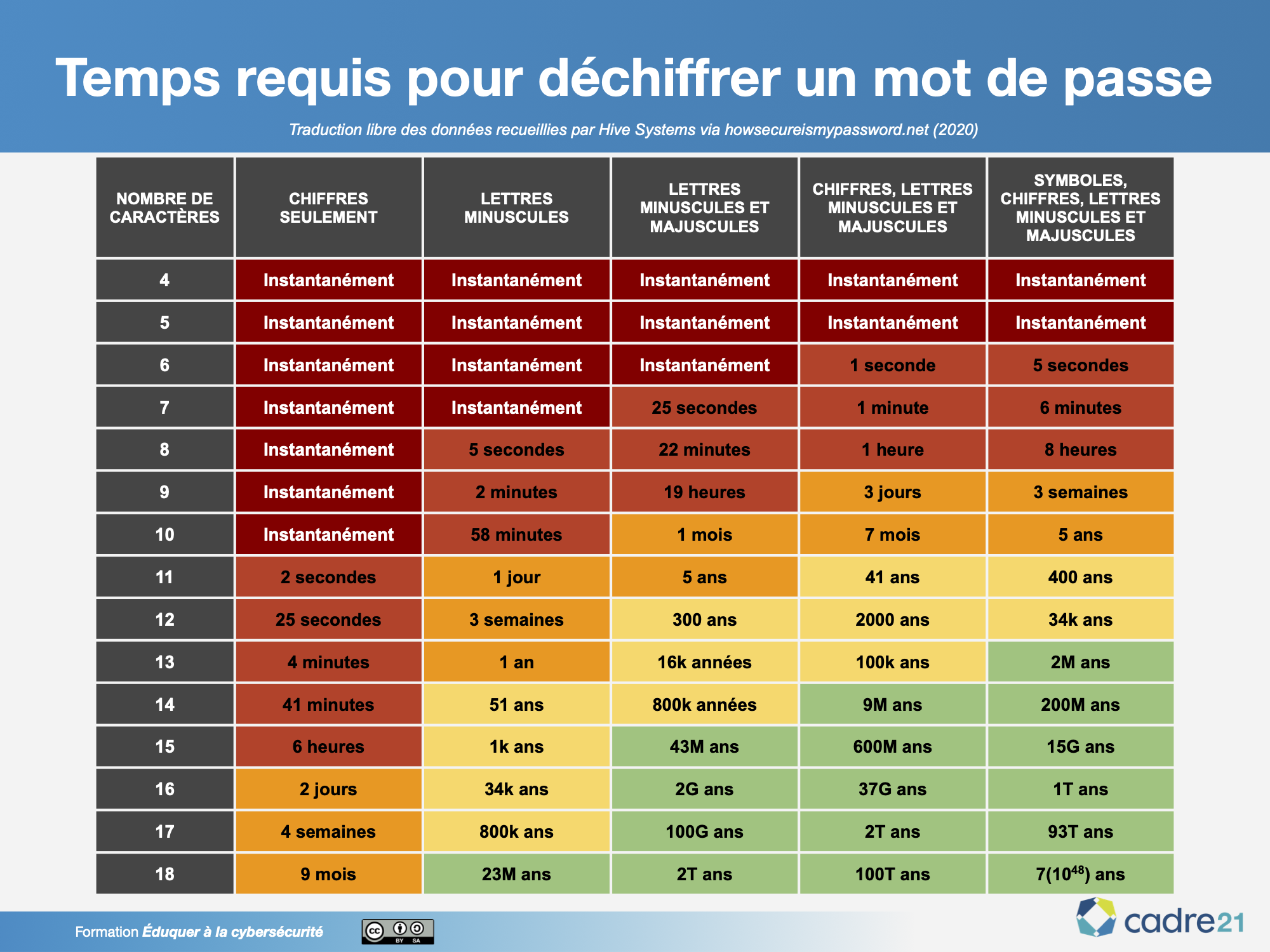

À ce sujet, les auteurs de menaces peuvent recourir à la force brute (de l’anglais brute force) pour déchiffrer un mot de passe. Simplement, cette méthode informatique consiste à tester, une à une, toutes les combinaisons possibles. Évidemment, plus la combinaison est complexe, plus le temps de déchiffrement sera long. Et inversement !

À titre indicatif, voici le temps requis aujourd’hui pour déchiffrer un mot de passe avec la méthode de la force brute, selon le nombre et le type de caractères utilisés :

Voilà pourquoi il serait pertinent de proposer aujourd’hui à Ali Baba d’optimiser sa formule à la lumière des bonnes pratiques en matière de cybersécurité : $é$am3 0uvr3*to1 lui permettrait de dormir sur ses deux oreilles à propos de sa caverne virtuelle !

L’école comme environnement cybersécuritaire

Dans un milieu scolaire de plus en plus connecté où les leviers numériques permettent une intégration judicieuse des TIC, les notions de base en cybersécurité prennent tout leur sens; élèves, enseignants, dirigeants ont le beau défi de développer une posture tout autant créative et dynamique que sécuritaire.

Bonne navigation et bonnes découvertes !